Assicurazioni e tecnologia per garantire la sicurezza informatica

La dispersione dei dispositivi informatici, quindi la moltiplicazione dei punti di accesso ai dati, attraverso la modalità lavorativa dello Smart working, unita all’avanzare dell’Intelligenza Artificiale (AI) e al complicarsi di scenari geopolitici, hanno reso la sicurezza informatica uno degli obiettivi primari delle aziende. La sfida è organizzare al meglio una struttura di sicurezza, che non […]

La dispersione dei dispositivi informatici, quindi la moltiplicazione dei punti di accesso ai dati, attraverso la modalità lavorativa dello Smart working, unita all’avanzare dell’Intelligenza Artificiale (AI) e al complicarsi di scenari geopolitici, hanno reso la sicurezza informatica uno degli obiettivi primari delle aziende. La sfida è organizzare al meglio una struttura di sicurezza, che non si limita, come sottolinea Gilberto Bonutti, Senior Strategic Account Manager di Acronis, azienda tecnologica globale di cyber protection, a tutelare il dipartimento tecnologico, ma che sia omnicomprensiva. “Per una strategia efficace bisogna acquisire consapevolezza dei processi di comunicazione interna, degli obiettivi aziendali e dei dati critici. Questo passaggio è fondamentale perché l’attacco può avvenire anche all’interno, sia programmato sia per errore umano”, spiega Bonutti.

In merito all’errore umano, in molti casi il problema è la limitata formazione dei dipendenti, anche di fronte a mail di phishing: “Non cliccare sui link che simulano una spedizione o una vincita è il livello minimo di conoscenza, ma servono training specifici”, commenta il manager di Acronis. Dopo aver organizzato una struttura di sicurezza e di consapevolezza, è necessario strutturare e controllare gli accessi ai dati. Tenendo conto che il controllo deve essere molto ampio, perché gli attacchi sono diffusi sull’intera Supply chain. “Non è sufficiente assicurare la protezione della singola azienda, ma è necessario operare a livello di sistema includendo collaboratori, fornitori e partner”, spiega Bonutti.

Pur auspicando che l’attacco non arrivi a compimento, l’azienda deve, inoltre, essere preparata in caso di allarme, quindi è bene dotarsi di un backup dei dati e di un disaster recovery, cioè un approccio organizzativo per ripristinare l’accesso e la funzionalità dell’infrastruttura tecnologica. “Quando si è colpiti da un attacco informatico, non si è lucidi, per questo è necessario basarsi su una procedura fissata di gestione del problema”, commenta il manager. In ambito di disaster recovery serve inoltre, comprendere le procedure in ambito di violazione dei dati, in quanto la fuoriuscita di informazioni sensibili deve essere notificata al Garante della Privacy.

Le assicurazioni cyber generano triplice valore

Per godere di una maggiore tutela, sempre più aziende si affidano a specifiche assicurazioni che offrono coperture contro i rischi informatici. “In caso di attacco, coprono le spese per il profitto mancato, per l’hardware rovinato, per il recupero dei dati e per l’analisi di ciò che è successo”, argomenta Bonutti. Oltre alle tutele immediate l’assicurazione impone un’attenta revisione della protezione del perimetro aziendale: il servizio non è, infatti, erogato quando mancano requisiti minimi di sicurezza e quindi le aziende devono migliorare la propria infrastruttura di Rete in chiave protettiva. In caso di un livello ‘debole’ di tutela, si può sviluppare una relazione vantaggiosa tra l’intermediario assicurativo e i manager service provider (Msp), cioè l’azienda che offre servizi di sicurezza informatica. L’assicurazione può segnalare al cliente alcuni Msp con i quali lavorare per adottare strumenti di cybersecurity. Una volta che il rischio è rientrato a livelli accettabili, l’assicurazione può erogare il servizio. Oltre a questo, la relazione con il Msp può aiutare nella fase di vendita perché insieme con l’assicurazione puà offrire pacchetti che comprendono un’adeguata protezione informatica. “Questa nuova idea di servizio genera un valore trilaterale per l’assicurazione, per il service provider e per il cliente finale”, conclude Bonutti.Categoria: Organizzazione, Sicurezza

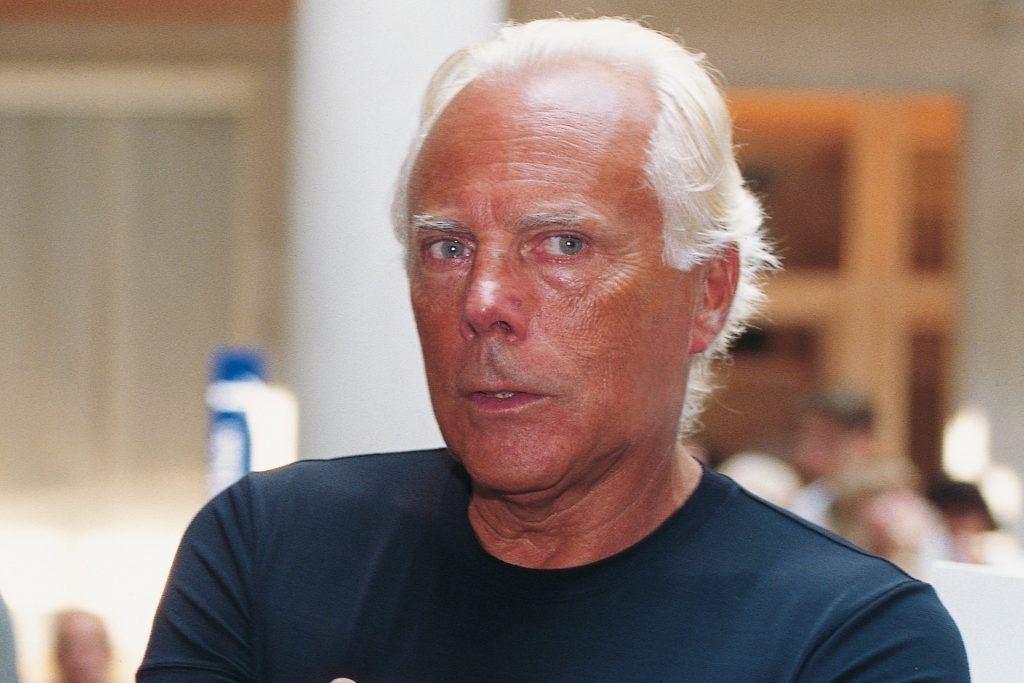

Addio a Giorgio Armani, Re della moda

È morto oggi, a 91 anni, Giorgio Armani, figura di riferimento nel mondo dell’alta moda e padre dell’omonima maison, fondata esattamente 50…

Turani, l’ex Direttore Editoriale della ESTE nel Famedio di Milano

È stato Vicepresidente e Direttore Editoriale della casa editrice ESTE (l’editore anche del nostro quotidiano). E ora è stato inserito nel…

ESTE+, la nuova dimensione della crescita professionale

Oltre 60 anni di esperienza nella produzione di contenuti di cultura d’impresa al servizio di imprenditori e manager. Dalla fine degli Anni…

App ESTE, un grande successo di pubblico

In pochi mesi dal lancio di aprile 2023, l’App ESTE ha già raggiunto numeri notevoli: 41mila schermate visualizzate, circa 700 download e 2mila…